So schützen Sie Ihren Linux-Computer vor betrügerischen USB-Laufwerken

USB-Speichersticks können verwendet werden, um Daten von Ihrem Linux-Computer zu stehlen. Mit USBGuard können Sie Regeln festlegen, die die Verwendung von USB-Speichersticks regeln, z. B. eine Firewall für USB-Speichergeräte. Hier erfahren Sie, wie es funktioniert und wie Sie es einrichten.

USB-Speicherstick und seine Gefahren

Wir alle haben wahrscheinlich mindestens einen USB-Speicherstick oder ein USB-Speichergerät wie ein externes USB-Laufwerk. Sie sind billig, effektiv, tragbar und einfach zu bedienen.

Heutzutage können Sie einfach einen an Ihren Linux-PC anschließen, um ihn automatisch als Speichergerät auszuwählen und zu mounten. Vorbei sind die Zeiten, in denen Sie sie manuell über die Befehlszeile installieren mussten. Diese Bequemlichkeit bedeutet, dass jeder einen in einen Linux-Computer stecken und Daten von einem USB-Laufwerk auf den Computer oder vom Computer auf einen Speicherstick kopieren kann.

Wenn andere Personen Ihren Computer verwenden, möchten Sie möglicherweise einschränken, was sie mit USB-Speichersticks tun können. Wenn sich Ihr Computer bei Ihnen zu Hause befindet, ist es unwahrscheinlicher, dass ein Opportunist mit böswilliger Absicht vorbeikommt, wenn Ihr Computer eingeschaltet und unbeaufsichtigt ist, aber dies kann am Arbeitsplatz passieren.

Aber selbst mit einem Computer in Ihrem Familienhaus möchten Sie möglicherweise den USB-Zugriff einschränken. Vielleicht haben Ihre Kinder regelmäßig Freunde zum Spielen. Das Sperren des USB-Zugriffs ist eine angemessene Vorsichtsmaßnahme, um zu verhindern, dass sie unbeabsichtigt Probleme verursachen.

Wenn jemand ein USB-Laufwerk findet, besteht sofort der Wunsch, es an etwas anzuschließen, um zu sehen, was sich darauf befindet. Cyber-Bedrohungen, die auf Linux-Computer abzielen, sind viel seltener als solche, die für Windows-Computer entwickelt wurden, aber es gibt sie immer noch.

Was ist USBGuard?

USBGuard kann Sie vor softwarebasierten Bedrohungen schützen, die auf kompromittierten USB-Speichersticks verteilt werden, wie z. B. BadUSB, wo der Angriff beginnt, wenn Sie dazu manipuliert werden, etwas zu öffnen, das wie ein Dokument aussieht, aber eine getarnte ausführbare Datei ist. USBGuard kann Sie nicht vor hardwarebasierten Bedrohungen wie USB-Killer-Geräten schützen, die Ihrem Computer physischen Schaden zufügen, indem sie Hochspannungsentladungen in Ihr Gerät abgeben.

Tatsächlich ermöglicht Ihnen USBGuard, Regeln für alle Arten von USB-Geräten einzurichten, einschließlich Mäuse, Webcams und Tastaturen. Es geht nicht nur um USB-Speichersticks. Ihr Computer kennt die ID jedes USB-Geräts, sodass Sie auswählen können, welche USB-Geräte in Ihrem Computer funktionieren und welche nicht. Es ist so etwas wie eine Firewall für eine USB-Verbindung.

Warnung: Der USBGuard-Daemon funktioniert, sobald er installiert ist. Stellen Sie sicher, dass Sie USBGuard sofort nach der Installation konfigurieren. Wenn Sie dies nicht tun, werden alle USB-Geräte blockiert, wenn Sie Ihren Computer neu starten.

Normales Verhalten mit USB-Sticks unter Linux

Bevor wir etwas tun, überprüfen wir das Standardverhalten auf unserem Ubuntu 22.10-Computer. Es ist ein einfacher Prozess. Wir stecken einen USB-Speicherstick ein und sehen, was passiert.

Wir hören einen Piepton und ein Memory Stick-Symbol erscheint im Dock.

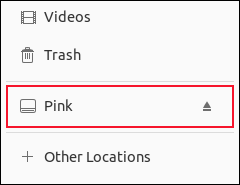

Das Öffnen des Dateibrowsers zeigt, dass ein Eintrag zur Liste der Websites in der Seitenleiste hinzugefügt wurde. Der Anzeigename ist der Name, den das Gerät bei der Initialisierung erhalten hat.

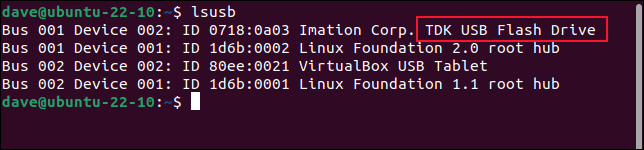

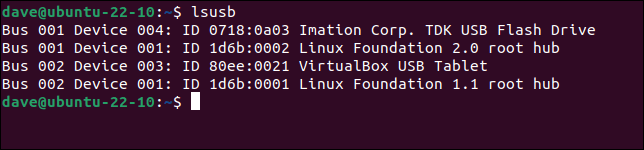

Öffnen Sie ein Terminal und verwenden Sie den Befehl lsusb, um die angeschlossenen USB-Geräte aufzulisten. Der oberste Eintrag ist der fragliche Speicherstick, der zufällig ein Gerät der Marke TDK ist.

lsusb

Installieren Sie USBGuard

USBGuard hat Abhängigkeiten von usbutils und udisks2. Auf den neuesten Manjaro-, Fedora- und Ubuntu-Builds, die wir getestet haben, ist es bereits installiert.

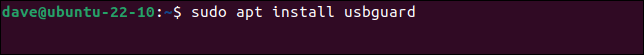

Verwenden Sie diesen Befehl, um USBGuard unter Ubuntu zu installieren:

sudo apt installiere usbguard

In Fedora müssen Sie Folgendes eingeben:

sudo dnf installiere usbguard

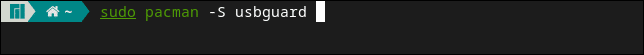

In Manjaro lautet der Befehl:

sudo pacman -S usbguard

Konfigurieren Sie eine grundlegende Richtlinie

USBGuard hat einen netten Trick im Ärmel. Es enthält einen Befehl, der eine Regel erstellt, die es allen aktuell angeschlossenen USB-Geräten ermöglicht, ungehindert weiterzuarbeiten. So können Sie immer eine Grundkonfiguration aller benötigten Geräte erstellen. Dieser Satz von Regeln wird als Basisrichtlinie bezeichnet.

USBGuard verwendet drei Arten von Regeln.

- Anmut: Die Regeln erlauben, dass ein bestimmtes Gerät wie gewohnt ungehindert funktioniert. Dies wird für immer verbundene Geräte wie kabelgebundene Tastaturen, Mäuse, Trackballs, Webcams usw. verwendet. Es wird auch für zeitweise verbundene Geräte verwendet, die bekannt und vertrauenswürdig sind.

- das Verbot: Sperrregeln verhindern das Abspielen von USB-Geräten. Das USB-Gerät ist für den Benutzer überhaupt nicht sichtbar.

- Ablehnung:deny-Regeln verhindern auch, dass USB-Geräte ausgeführt werden, aber das USB-Gerät ist für den Benutzer sichtbar, der lsusb verwendet.

USBGuard hat einen netten Trick im Ärmel. Es enthält einen Befehl, der eine grundlegende Richtlinie mit einer Zulassungsregel für jedes der derzeit verbundenen USB-Geräte erstellt. Dies ist eine großartige Möglichkeit, Geräte, die immer mit Ihrem Computer verbunden sind, wie Tastaturen und Webcams, schnell zu konfigurieren. Es ist auch eine bequeme Möglichkeit, zuverlässige und fehlerhafte Geräte zu erfassen. Stellen Sie einfach sicher, dass alle Ihre vertrauenswürdigen Geräte mit Ihrem Computer verbunden sind, wenn Sie den Befehl ausgeben.

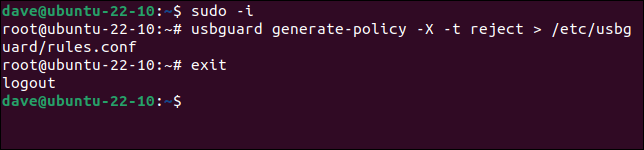

Seltsamerweise muss es als root ausgeführt werden. Die Verwendung von sudo mit dem Befehl funktioniert nicht. Wir müssen den Befehl sudo -i (login) verwenden, um die Shell als root zu öffnen, und dann den Befehl ausgeben. Stellen Sie sicher, dass Sie den Befehl exit verwenden, um die Root-Anmeldesitzung zu verlassen, sobald Sie fertig sind.

sudo -i

usbguard generate-policy -X -t abgelehnt > /etc/usbguard/rules.conf

wunsch

Die Option -X (–no-hashes) verhindert, dass USBGuard Hash-Attribute für jedes Gerät generiert. Die Option -t (Ziel) legt ein Standardziel für alle nicht erkannten USB-Geräte fest. In unserem Fall haben wir „Ablehnen“ gewählt. Wir hätten uns auch für "blockieren" entscheiden können.

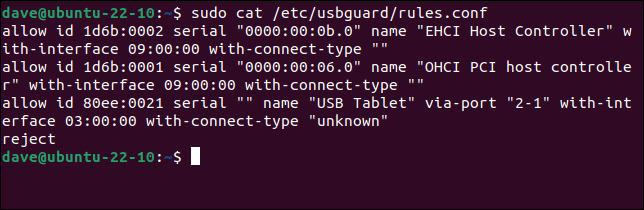

Um unsere neuen Regeln herauszufinden, können wir cat verwenden.

sudo cat /etc/usbguard/rules.conf

Auf unserem Testcomputer hat dies drei USB-Geräte erkannt und für sie "Erlauben"-Regeln erstellt. "Deny" als Ziel für alle anderen USB-Geräte hinzugefügt.

Fügen Sie ein weiteres USB-Gerät hinzu

Wenn wir jetzt denselben USB-Speicherstick anschließen, den wir zuvor verwendet haben, darf er nicht funktionieren. Es wird nicht zum Dock hinzugefügt, es wird nicht zum Dateibrowser hinzugefügt, und wir hören keinen Piepton.

Aber da wir ein „Deny“-Ziel für unbekannte Geräte verwendet haben, kann lsusb ihre Details auflisten.

lsusb

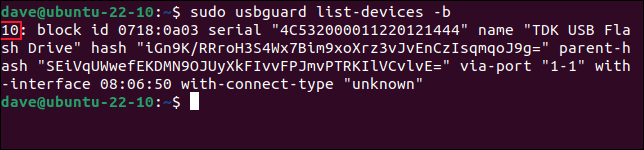

Wenn wir das Ziel „blockieren“ in unserer primären Richtlinie verwenden, müssen wir den Befehl „device list“ mit der Option „-b“ (blockierte Geräte) verwenden.

sudo usbguard list-devices -b

Hier werden USB-Geräte angezeigt, die derzeit verbunden, aber blockiert sind.

Wir werden einige Informationen aus diesem Befehl verwenden, um dem verweigerten USB-Gerät vorübergehenden Zugriff oder dauerhaften Zugriff zu gewähren. Um unserem Gerät vorübergehend Zugriff zu gewähren, verwenden wir die Geräte-ID-Nummer. In unserem Beispiel ist dies „10“.

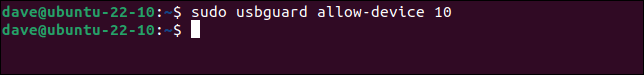

sudo usbguardallow-device 10

Unser Gerät ist verbunden und wird im Dock und im Dateibrowser angezeigt. Wenn wir USBGuard bitten, die blockierten Geräte aufzulisten, werden keine aufgelistet.

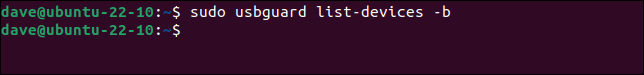

sudo usbguard list-devices -b

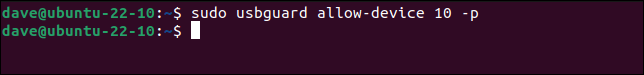

Wir können die Berechtigung mit der Option -p (permanent) dauerhaft machen. Dadurch wird eine Regel für uns erstellt und zu unserer Richtlinie hinzugefügt.

sudo usbguardallow-device 10 -p

Wir können dieses USB-Gerät jetzt wie gewohnt verwenden.

Zugriff auf USB-Gerät entfernen

Wenn Sie Ihre Meinung zu einem USB-Gerät ändern – vielleicht haben Sie einen USB-Speicherstick verloren und möchten den Zugriff darauf entfernen – können Sie dies mit dem Befehl Gerät blockieren tun.

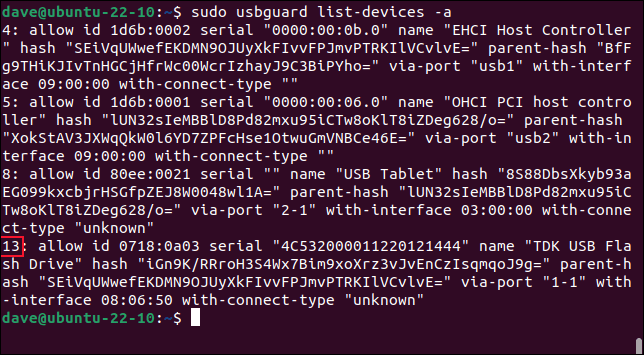

Wir müssen die Geräte-ID kennen. Wir können dies finden, indem wir die zulässigen Geräte auflisten. Beachten Sie, dass diese Nummer möglicherweise nicht mit der Nummer übereinstimmt, die Sie zum Hinzufügen der Regel zur Liste verwendet haben. Überprüfen Sie dies daher, bevor Sie den Befehl zum Blockieren von Geräten ausführen.

sudo usbguard list-devices -a

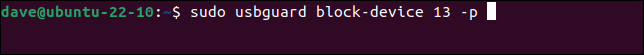

In unserem Fall lautet die Kennung „13“. Wir verwenden dies mit dem Befehl block-device und der Option -p (permanent), um den Zugriff für immer zu entfernen.

sudo usbguard block-device 13 -p

Beachten Sie, dass dies dazu führt, dass das Gerät sofort getrennt wird. Verwenden Sie diesen Befehl nur, wenn Sie mit der Verwendung von Daten auf dem Gerät fertig sind.

USBGuard bietet Ihnen eine effiziente und leistungsstarke Möglichkeit, die USB-Geräte zu steuern und zu verwalten, die auf Ihrem Computer verwendet werden können.

Es ist Ihr Computer, also ist es nur fair, dass Sie sich entscheiden.