Authy contre Microsoft Authenticator: L'application 2FA la plus sécurisée

Êtes-vous fatigué de changer les revendications Mot de passe Obligatoire? Avez-vous des problèmes de suivi Mots de passe? Eh bien, Microsoft convient que la tendance évolue Mot de passe Obligatoire est devenu obsolète, ce qui indique qu'il doit s'effacer. Heureusement, il existe une authentification binaire ou Applications 2FA Des applications telles que Google Authenticator, Authy et Microsoft Authenticator sont sur le point d'être sauvées.

Étonnamment, beaucoup de gens continuent à faire des choix Mot de passe Mauvais, surtout lors de l'utilisation de la fonctionnalité 2FA Ce qu'ils croient n'est pas garanti. Lors de l'utilisation de l'application 2FA pour numériser le code à barres, toujours sans les codes de sauvegarde dans un endroit sûr, de préférence en mode hors connexion. Une capture instantanée de code QR stockée dans un coffre-fort crypté fonctionne également, même si elle est moins sécurisée car elle est toujours disponible sur Internet.

Voyons maintenant comment Authy se compare à Microsoft Authenticator et quelle application 2FA vous devriez utiliser.

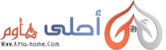

1. création d'un compte

Lorsque vous ouvrez Authy pour la première fois, L'application vous demandera de créer un compte en utilisant votre numéro de téléphone mobile. Cela signifie que votre téléphone doit avoir une carte SIM active. Au cas où vous ne le sauriez pas, l'échange de carte SIM est une technique de phishing courante dans laquelle le pirate émet une nouvelle carte SIM avec votre numéro, puis l'utilise pour générer un OTP (Un mot de passe). ATHY a une solution pour la solution dont nous discuterons au point de sécurité ci-dessous.

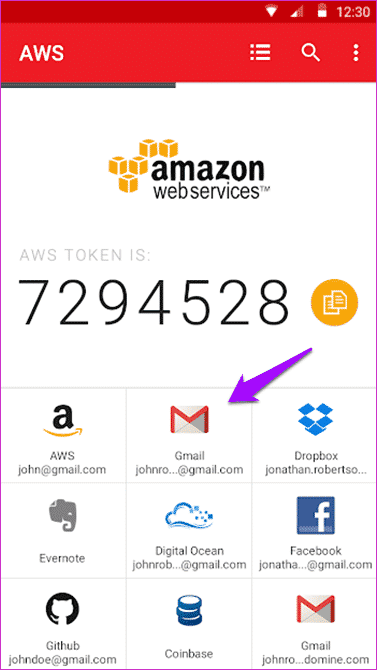

ATHY utilise une présentation colorée dans laquelle il est facile de trouver vos symboles 2FA car chaque entrée utilise le logo de service correspondant. Google Authenticator ne les synchronise jamais, ce qui rend difficile la recherche du code 2FA dans une mer de texte et de chiffres.

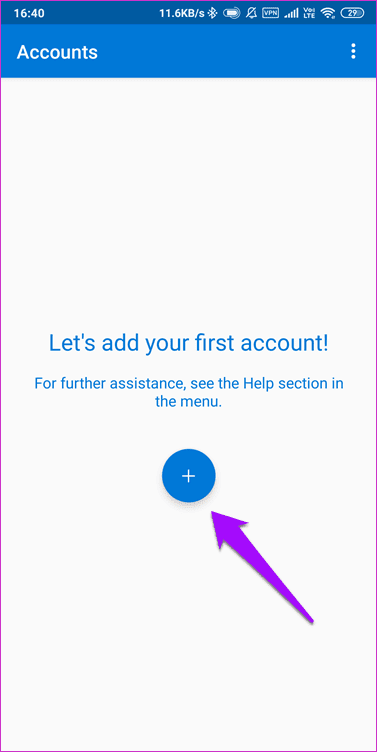

Microsoft Authenticator utilise une présentation similaire dans laquelle les logos sont synchronisés, ce qui facilite la recherche des symboles 2FA pour les services en question.

Contrairement à Authy, vous pouvez l'utiliser sans avoir à créer un compte. Cependant, vous pouvez l'utiliser avec votre compte Microsoft, mais cela est facultatif.

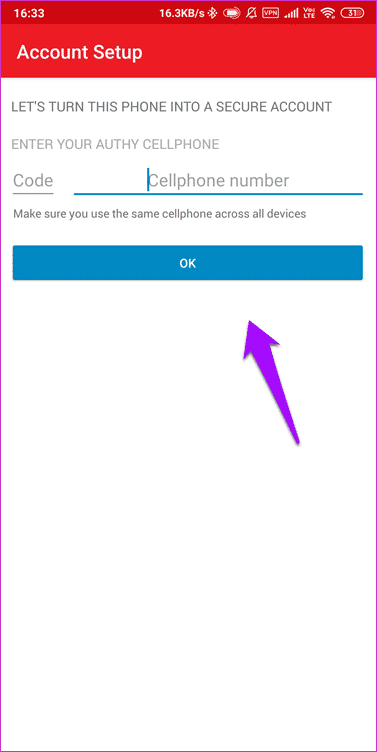

مسح Codes QR Les deux applications sont faciles et rapides. Cliquez simplement sur l'icône "+" et pointez votre caméra arrière vers le code QR.

2. Faire des sauvegardes

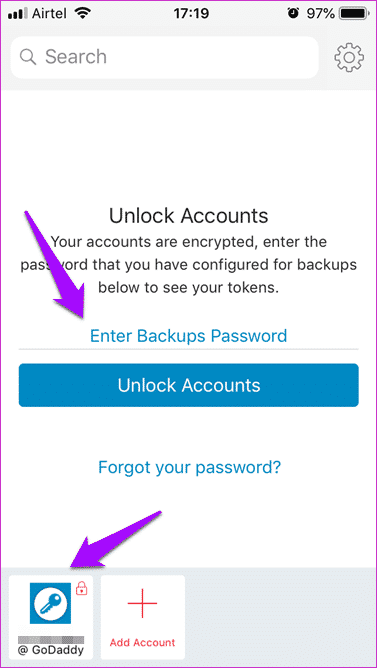

ATHY permet aux utilisateurs de reprendre leurs codes s’ils perdent leur smartphone. Ces sauvegardes sont cryptées sur votre appareil et stockées dans le cloud sur les serveurs Authy appartenant à Twilio. Ces sauvegardes peuvent ensuite être restaurées sur un autre appareil mobile en utilisant le même numéro de téléphone que la carte SIM active.

Cependant, vous devrez entrer mot de passe Sauvegarde pour déchiffrer les clés synchronisées. De cette façon, un intrus peut avoir accès à votre numéro à l'aide de l'astuce d'échange de carte SIM, mais vous disposez toujours d'un mot de passe de sauvegarde. Par conséquent, il est très important que vous conserviez un mot de passe de sauvegarde dans un endroit sûr, de préférence hors ligne, et que vous ne le partagiez jamais.

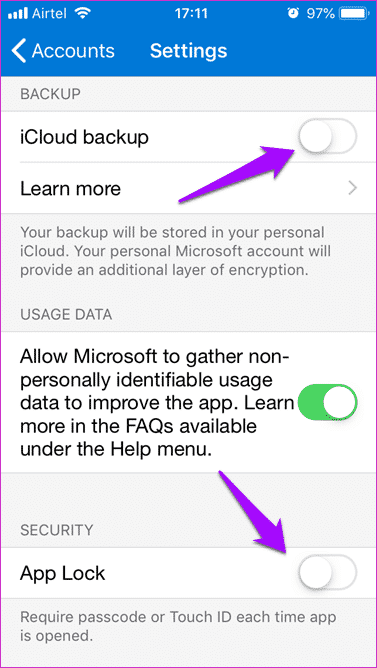

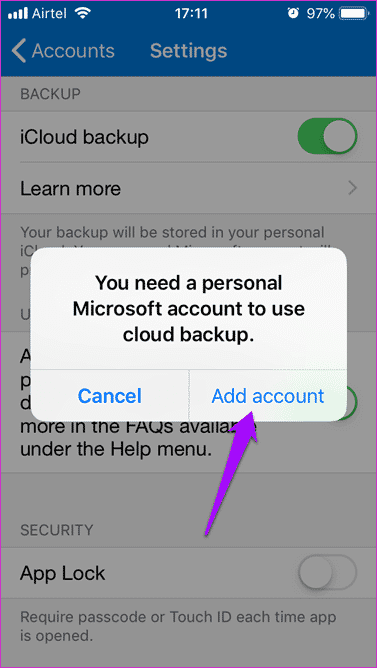

Microsoft Authenticator fonctionne de la même manière. Pour le moment, seuls les codes 2FA sont disponibles pour les utilisateurs iOS. Microsoft n'a encore rien annoncé au système Android, mais je suis optimiste. Vous aurez besoin d'un compte Microsoft pour sauvegarder vos symboles 2FA.

Pour commencer, allez dans Paramètres sur votre iPhone et cliquez sur Sauvegarder depuis iCloud. L'interface vous demandera de renseigner les détails de votre compte Microsoft. Les sauvegardes sont cryptées et stockées dans iCloud, et votre compte Microsoft est utilisé pour vérifier. Vous devez également utiliser 2FA pour votre compte Microsoft.

Alors, comment puis-je m'inscrire à Entrée sur mon compte Microsoft ? C'est pourquoi vous devez toujours saisir vos codes de sauvegarde uniques hors ligne au moment de scanner les codes QR sur tous les sites. Keep Sakura Preserved Notebooks & Pens Résistant à l'eau, à la décoloration et aux produits chimiques. Oui, je suis paranoïaque en matière de sécurité, ce qui nous amène au point suivant.

3. La sécurité

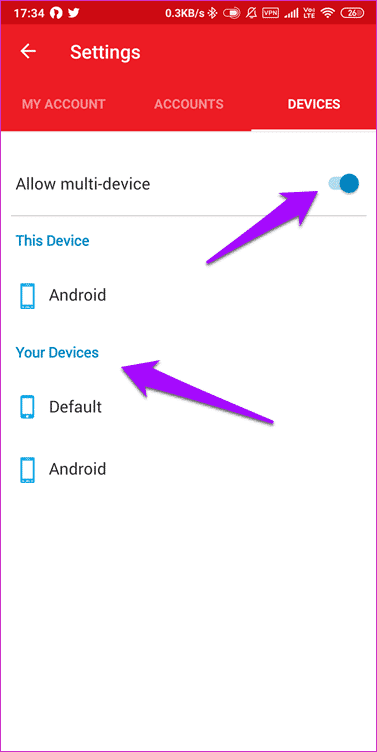

Un peu plus tôt, nous avions expliqué en quoi l'utilisation du numéro d'enregistrement de compte mobile d'Ahyy pouvait être dangereuse. Pour contourner ce problème, Authy implémente une option appelée Autoriser plusieurs appareils. Vous ne pouvez installer Authy que sur un deuxième ou un troisième périphérique lorsqu'il est activé. Assurez-vous donc de désactiver cette option après avoir configuré vos comptes et numérisé les codes QR.

Même si un pirate informatique utilise cette astuce pour changer de carte SIM, il ne pourra pas installer Authy sur son appareil, car cela n’est pas autorisé. Vous pouvez voir une liste de périphériques enregistrés sur le même écran.

Dans le cas de Microsoft Authenticator, il n’est pas nécessaire d’utiliser une carte SIM. Si vous choisissez d’utiliser votre compte Microsoft, les sauvegardes seront stockées dans iCloud. Cela signifie que l'intrus devra accéder à ces deux comptes avant de voler les symboles 2FA. Assurez-vous que votre compte Apple est également verrouillé.

Authy et Microsoft Authenticator permettent tous deux de sécuriser des applications à l'aide d'un code PIN composé de numéros 4 et d'un scanner d'images. Les codes 2FA ne quittent jamais votre appareil, sauf si vous le souhaitez, et ils sont cryptés sur votre appareil avant de les télécharger.

4. Autres fonctionnalités

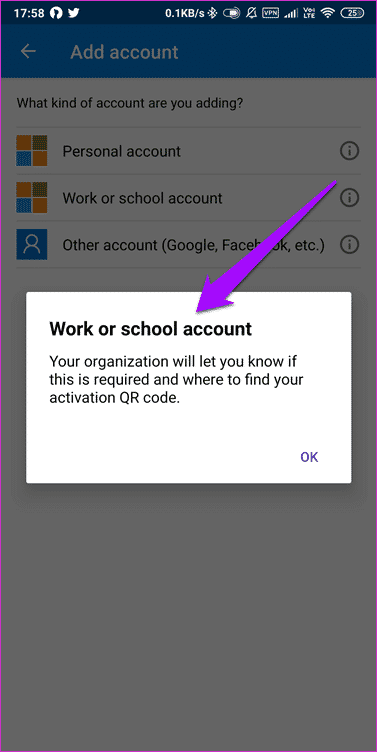

Microsoft Authenticator fonctionne également avec la solution d'entreprise de Microsoft. Ainsi, vous pouvez désormais utiliser L'application pour recevoir des notifications push en un seul clic pour valider votre inscription Entrée - pas besoin non plus de saisir le code. La notification push en un clic fonctionne également sur les comptes personnels.

Chaque application 2FA peut générer des icônes hors ligne et sans accès à une connexion Internet, une fois que les icônes ont été effacées et enregistrées sur le périphérique.

5. Prix et plateformes

Authy et Microsoft Authenticator sont gratuits et ne comportent aucune publicité. Authy prend en charge Android, iOS, Windows, macOS et Chrome. Microsoft Authenticator prend en charge les plates-formes mobiles et Windows 10, mais exclut macOS et les navigateurs.

Le partenariat des deux

Authy a une meilleure interface utilisateur et prend en charge plus de plates-formes, mais Microsoft Authenticator couvre de toute façon les plus importantes. Si vous êtes un utilisateur Microsoft ou un employé disposant d'un accès responsable, Microsoft Authenticator est le plus logique pour vous.

Travaux Copies de sauvegarde Authy est aussi sur Android, un add-on pour les utilisateurs de smartphones Android. L'utilisateur peut, par inadvertance, oublier de changer l'option multi-périphérique. L'intrus aura alors la facilité pour voler les codes à Authy. Bien que ce ne soit pas la faute d'Authy, c'est toujours un risque. Microsoft Authenticator supprime cela de Équation.