Comment protéger votre ordinateur Linux contre les clés USB malveillantes

Les clés USB peuvent être utilisées pour voler des données sur votre ordinateur Linux. USBGuard vous permet de définir des règles qui régissent l'utilisation des clés USB, comme un pare-feu pour les périphériques de stockage USB. Voici comment cela fonctionne et comment le configurer.

La clé USB et ses dangers

Nous avons probablement tous au moins une clé USB ou un périphérique de stockage USB tel qu'un lecteur USB externe. Ils sont bon marché, efficaces, portables et faciles à utiliser.

De nos jours, vous pouvez simplement en brancher un sur votre PC Linux pour le sélectionner automatiquement comme périphérique de stockage et le monter. Fini le temps où vous deviez les installer manuellement sur la ligne de commande. Cette commodité signifie que n'importe qui peut en mettre un dans un ordinateur Linux et copier des données d'une clé USB vers l'ordinateur, ou de l'ordinateur vers une clé USB.

Si d'autres personnes utilisent votre ordinateur, vous souhaiterez peut-être limiter ce qu'elles peuvent faire avec des clés USB. Si votre ordinateur se trouve chez vous, un opportuniste malveillant est moins susceptible de passer lorsque votre ordinateur est allumé et sans surveillance, mais cela peut se produire sur le lieu de travail.

Mais même avec un ordinateur dans votre maison familiale, vous voudrez peut-être limiter l'accès USB. Peut-être que vos enfants ont régulièrement des amis avec qui jouer. Le verrouillage de l'accès USB est une précaution raisonnable pour éviter qu'ils ne causent des problèmes involontairement.

Lorsque quelqu'un trouve une clé USB, il souhaite immédiatement la brancher sur quelque chose pour voir ce qu'elle contient. Les cybermenaces ciblant les ordinateurs Linux sont beaucoup plus rares que celles conçues pour les ordinateurs Windows, mais elles existent toujours.

Qu'est-ce qu'USBGuard ?

USBGuard peut vous protéger contre les menaces logicielles distribuées sur des clés USB compromises, telles que BadUSB, où l'attaque commence lorsque vous êtes manipulé pour ouvrir ce qui ressemble à un document mais qui est un fichier exécutable déguisé. USBGuard ne peut pas vous protéger contre les menaces matérielles telles que les périphériques USB Killer qui causent des dommages physiques à votre ordinateur en libérant des décharges à haute tension dans votre appareil.

En fait, USBGuard vous permet de configurer des règles pour tous les différents types de périphériques USB, y compris les souris, les webcams et les claviers. Il ne s'agit pas seulement de clés USB. Votre ordinateur connaît l'ID de chaque périphérique USB, vous pouvez donc choisir les périphériques USB qui fonctionnent sur votre ordinateur et ceux qui ne fonctionnent pas. C'est quelque chose comme un pare-feu pour une connexion USB.

Attention : Le démon USBGuard fonctionne une fois installé. Assurez-vous de configurer USBGuard immédiatement après l'avoir installé. Si vous ne le faites pas, tous les périphériques USB seront bloqués lorsque vous redémarrerez votre ordinateur.

Comportement normal avec les clés USB sous Linux

Avant de faire quoi que ce soit, nous allons vérifier le comportement par défaut sur notre ordinateur Ubuntu 22.10. C'est un processus simple. Nous insérons une clé USB et voyons ce qui se passe.

Nous entendons un bip sonore et une icône de clé USB apparaît dans le dock.

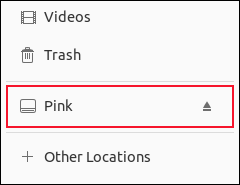

L'ouverture du navigateur de fichiers indique qu'une entrée a été ajoutée à la liste des sites dans la barre latérale. Le nom d'affichage est le nom donné à l'appareil lors de son initialisation.

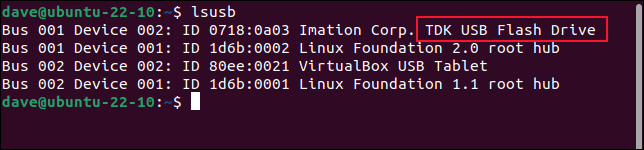

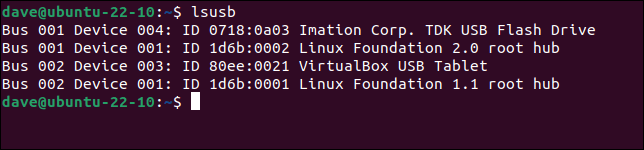

Ouvrez un terminal et utilisez la commande lsusb pour répertorier les périphériques USB connectés. L'entrée du haut est la clé USB en question, qui se trouve être un appareil de marque TDK.

lsusb

Installer USBGuard

USBGuard a des dépendances sur usbutils et udisks2. Sur les dernières versions de Manjaro, Fedora et Ubuntu que nous avons testées, il est déjà installé.

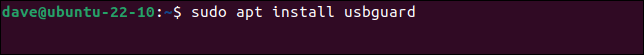

Pour installer USBGuard sur Ubuntu, utilisez cette commande :

sudo apt installer usbguard

Dans Fedora, vous devez taper :

sudo dnf installer usbguard

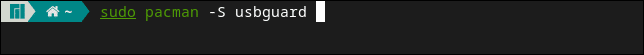

Dans Manjaro, la commande est :

sudo pacman -S usbguard

Configurer une politique de base

USBGuard a une belle astuce dans sa manche. Il contient une commande qui crée une règle qui permet à tous les périphériques USB actuellement connectés de continuer à fonctionner sans entrave. Cela signifie que vous pouvez toujours créer une configuration de base de tous les appareils requis. Cet ensemble de règles est appelé la politique de base.

USBGuard utilise trois types de règles.

- Autoriser: Les règles permettent à un appareil spécifique de fonctionner sans entrave, comme d'habitude. Ceci est utilisé pour les appareils toujours connectés, tels que les claviers filaires, les souris, les trackballs, les webcams, etc. Il est également utilisé pour les appareils connectés par intermittence qui sont connus et fiables.

- Interdiction: Les règles de blocage empêchent la lecture des périphériques USB. Le périphérique USB n'est pas du tout visible pour l'utilisateur.

- Rejet: les règles de refus empêchent également les périphériques USB de fonctionner, mais le périphérique USB est visible pour l'utilisateur utilisant lsusb.

USBGuard a une belle astuce dans sa manche. Il contient une commande qui créera une politique de base avec une règle d'autorisation pour chacun des périphériques USB actuellement connectés. C'est un excellent moyen de configurer rapidement des périphériques qui sont toujours connectés à votre ordinateur, tels que des claviers et des webcams. C'est également un moyen pratique de capturer des appareils fiables et inégaux. Assurez-vous simplement que tous vos appareils de confiance sont connectés à votre ordinateur lorsque vous exécutez la commande.

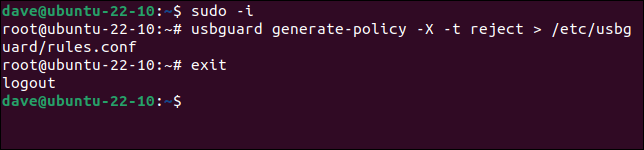

Curieusement, cela nécessite de le faire en tant que root. L'utilisation de sudo avec la commande ne fonctionne pas. Nous devons utiliser la commande sudo -i (registre d'entrée) pour ouvrir le shell en tant que root, puis émettre la commande. Assurez-vous d'utiliser la commande exit pour quitter la session d'enregistrement root Entrée une fois que vous avez terminé.

sudo -i

usbguard generate-policy -X -t rejet > /etc/usbguard/rules.conf

sortie

L'option -X (–no-hashes) empêche USBGuard de générer des attributs de hachage pour chaque périphérique. L'option -t (cible) définit une cible par défaut pour tous les périphériques USB non reconnus. Dans notre cas, nous avons choisi "Rejeter". On aurait aussi pu choisir de "bloquer".

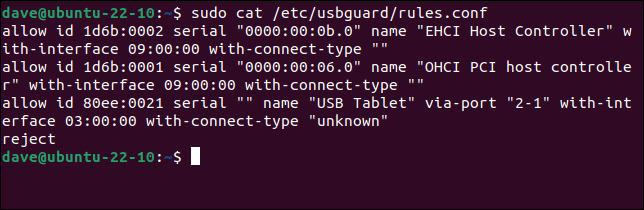

Pour connaître nos nouvelles règles, nous pouvons utiliser cat.

chat sudo /etc/usbguard/rules.conf

Sur notre ordinateur de test, cela a détecté trois périphériques USB et créé des règles "Autoriser" pour eux. Ajout de "deny" comme cible pour tous les autres périphériques USB.

Ajouter un autre périphérique USB

Maintenant, si nous connectons la même clé USB que nous avons utilisée précédemment, elle ne pourra pas fonctionner. Il n'est pas ajouté au dock, il n'est pas ajouté au navigateur de fichiers et nous n'obtenons pas de bip.

Mais comme nous avons utilisé une cible "deny" pour les périphériques inconnus, lsusb peut lister leurs détails.

lsusb

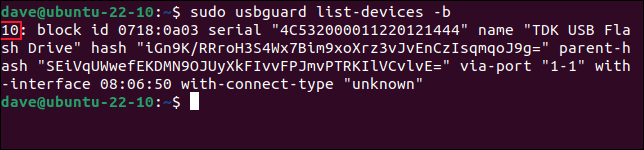

Si nous utilisons la cible « bloquer » dans notre stratégie principale, nous devons utiliser la commande de liste d'appareils avec l'option -b (appareils bloqués).

sudo usbguard liste-périphériques -b

Ceci affiche les périphériques USB actuellement connectés mais bloqués.

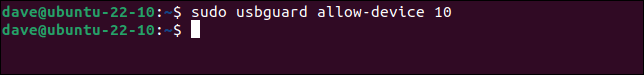

Nous utiliserons certaines informations de cette commande pour autoriser l'accès temporaire ou permanent au périphérique USB refusé. Pour donner à notre appareil un accès temporaire, nous utiliserons le numéro d'identification de l'appareil. Dans notre exemple, il s'agit de "10".

sudo usbguard autoriser-périphérique 10

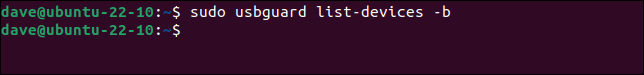

Notre appareil est connecté et apparaît dans le dock et le navigateur de fichiers. Si nous demandons à USBGuard de répertorier les périphériques bloqués, aucun ne sera répertorié.

sudo usbguard liste-périphériques -b

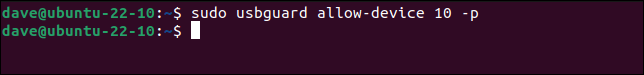

Nous pouvons rendre l'autorisation permanente avec l'option -p (permanent). Cela crée une règle pour nous et l'ajoute à notre politique.

sudo usbguard autoriser-périphérique 10 -p

Nous pouvons maintenant utiliser ce périphérique USB normalement.

Supprimer l'accès au périphérique USB

Si vous changez d'avis à propos d'un périphérique USB - peut-être avez-vous perdu une clé USB et souhaitez-vous en supprimer l'accès - vous pouvez le faire en utilisant la commande de blocage du périphérique.

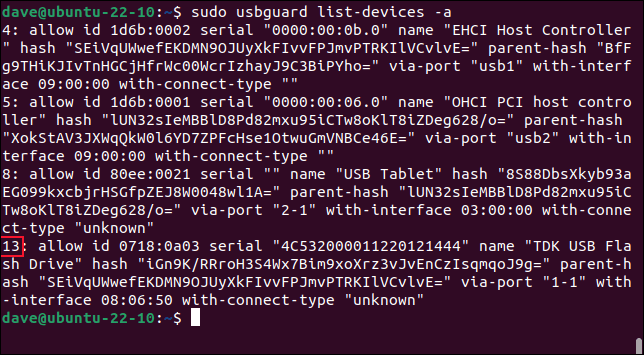

Nous devons connaître l'ID de l'appareil. Nous pouvons le trouver en listant les appareils autorisés. Notez que ce numéro peut ne pas être le même que celui que vous avez utilisé pour ajouter la règle à la liste, vérifiez donc avant d'émettre la commande block device.

sudo usbguard liste-périphériques -a

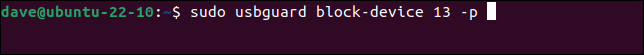

Dans notre cas, l'identifiant est "13". Nous l'utiliserons avec la commande block-device et l'option -p (permanent) pour supprimer définitivement l'accès.

périphérique de bloc sudo usbguard 13 -p

Notez que cela provoque la déconnexion immédiate de l'appareil. N'utilisez cette commande que lorsque vous avez fini d'utiliser les données de l'appareil.

USBGuard vous offre un moyen efficace et puissant de contrôler et de gérer les périphériques USB pouvant être utilisés sur votre ordinateur.

C'est votre ordinateur, il est donc juste que vous choisissiez.