Kendi başına SSH, uzaktaki bir makineye bağlanmanın güvenli bir yoludur. Ancak yine de SSH bağlantınıza ekstra güvenlik eklemek istiyorsanız, SSH aracılığıyla bağlanırken rastgele bir doğrulama kodu girmenizin istenmesi için iki faktörlü kimlik doğrulama ekleyebilirsiniz. Size daha önce açıkladık Farklı sosyal ağlarda nasıl yapılır? Burada, SSH bağlantınıza nasıl iki faktörlü kimlik doğrulama ekleyeceğinizi gösteriyoruz.

Not: Bu talimatlar Ubuntu Sunucusuna dayanmaktadır. Başka bir dağıtım kullanıyorsanız, bazı komutlar farklı olabilir.

SSH iki faktörlü kimlik doğrulamayı kurun

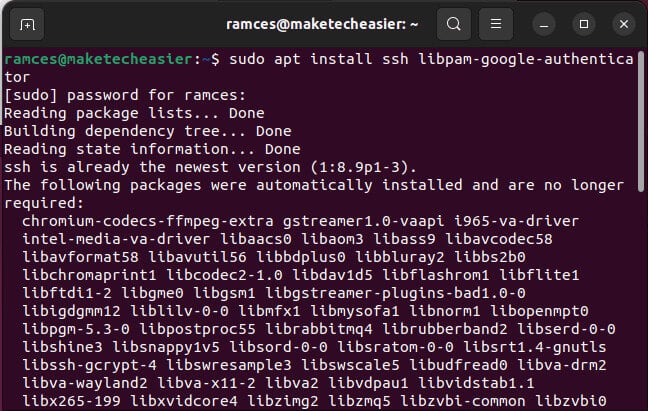

İki faktörlü kimlik doğrulamayı kuracağınız makinede bir terminal oturumu açın, aşağıdakini yazın:

sudo apt install ssh libpam-google-authenticator

Kurulumu tamamlamak için şunu çalıştırın:

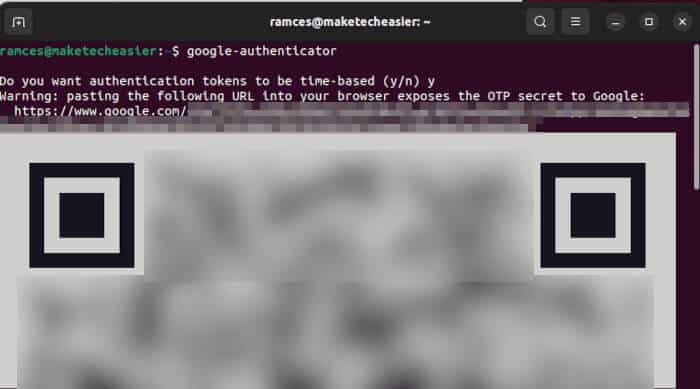

google-doğrulayıcı

İpucu: Uzak uygulamaları çalıştırmak için SSH X iletmeyi nasıl kullanacağınızı öğrenin.

İki faktörlü SSH kimlik doğrulamasını yapılandırın

Size bir dizi soru sorulacak. Çoğu durumda, cevap olarak "y" (evet) yazabilirsiniz. Ayarlar yanlış olduğunda Ctrl + C tuşlarına basın, ardından Ayarları sıfırlamak için tekrar Google-Authenticator yazın.

- Program, kimlik doğrulama kodlarının zamana bağlı olmasını isteyip istemediğinizi sorar. Bunun için basın Y sonra Girin.

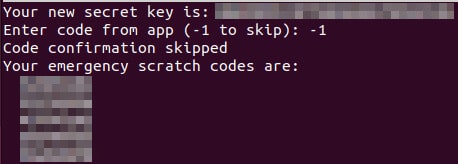

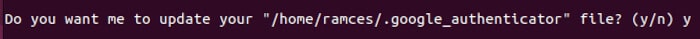

Bu sorudan sonra gizli anahtarınızı ve acil durum kodunuzu görmelisiniz. Ayrıntıları kaydedin ve kaydedin. Google Authenticator uygulamasını daha sonra kurmak için gizli anahtara ihtiyacınız olacak. - Program size isteyip istemediğinizi soracaktır. "/home/username/.google_authenticator" dosyasını güncelleyin. basın Y sonra Keşfet.

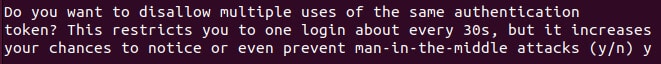

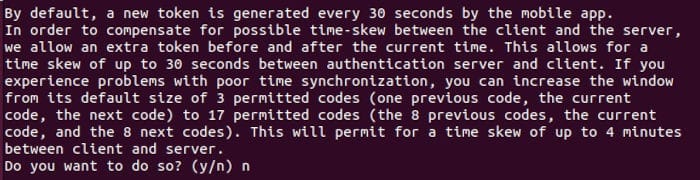

- Aynı kimlik doğrulama belirtecinin birden fazla kullanımına izin vermemek isteyip istemediğiniz sorulduğunda, bu sizi her biri için yalnızca bir oturum açma ile sınırlandıracaktır. 30 saniye. Herhangi bir zamanda yalnızca bir etkin bağlantının bir kimlik doğrulama belirteci kullanabilmesini sağlamak istiyorsanız bu yararlı olabilir.

- Varsayılan olarak, kimlik doğrulama belirteçleri yalnızca 30 saniye geçerlidir. İstemci ve sunucu arasındaki olası bir zaman sapmasını telafi etmek için, pencereyi varsayılan boyutu olan 1-1/2 dakikadan yaklaşık 4'e yükseltin. Bu, yerel makine saatinizin veya uzak sunucunuzun düzgün şekilde senkronize olmadığı durumlarda faydalı olabilir.

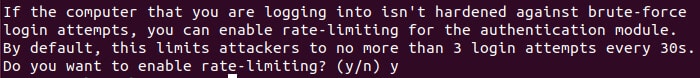

- Kimlik doğrulama modülü için hız sınırlamasını etkinleştirin. Bu seçenek, saldırganları en fazla sınırlandırır Her 3 saniyede bir 30 giriş denemesi.

Google Authenticator'ı kullanmak için SSH'yi yapılandırın

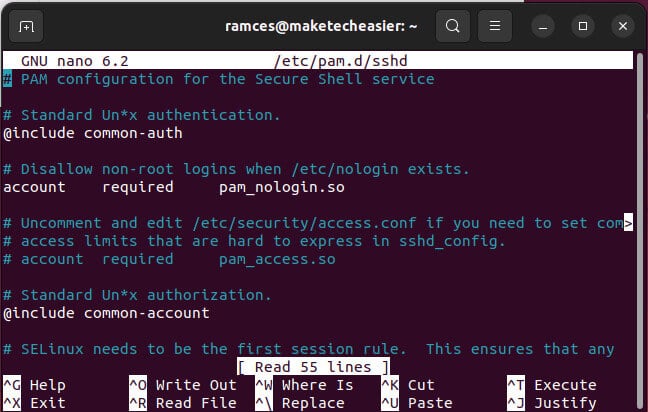

- Bir dosya aç “/etc/pam.d/sshd”:

sudo nano /etc/pam.d/sshd

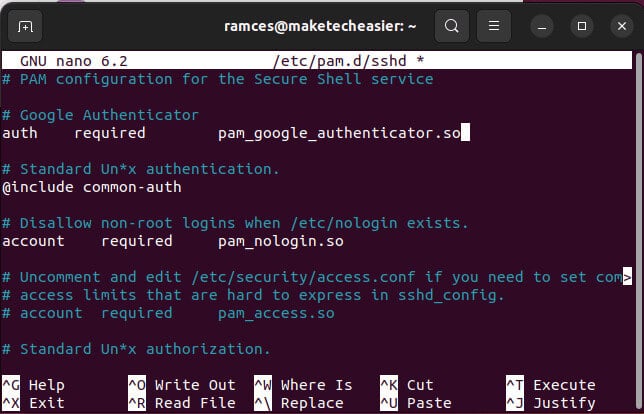

- Bu satırı dosyanın en üstüne ekleyin:

kimlik doğrulama gerekli pam_google_authenticator.so

- basın Ctrl + O ve Ctrl + X Dosyayı kaydetmek ve çıkmak için.

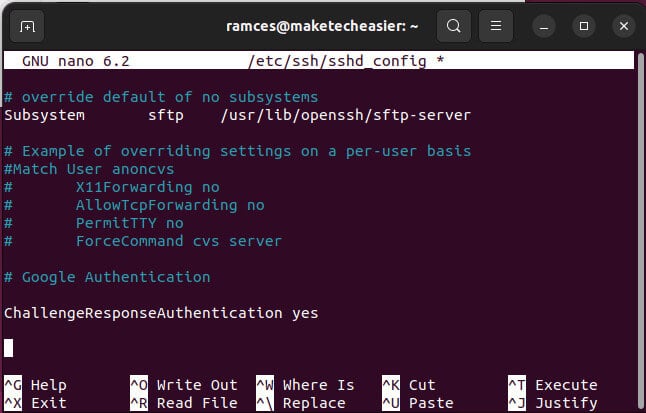

- aç “/etc/ssh/sshd_config” dosyası:

sudo nano / etc / ssh / sshd_config

- Dosyanın en altına gidin ve aşağıdaki satırı yazın:

ChallengeResponseAuthentication evet

- Dosyayı kaydedin ve çıkın.

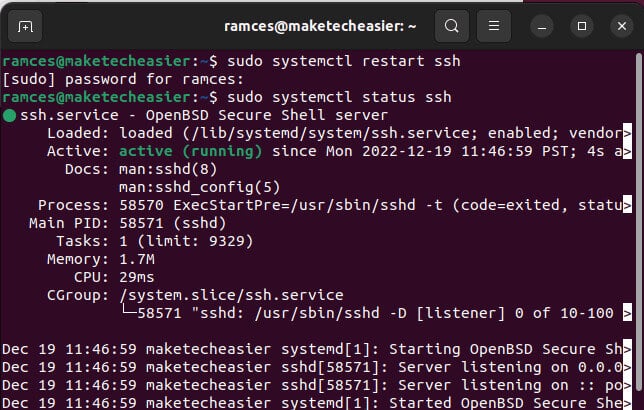

- Yeniden ssh sunucusu:

sudo systemctl ssh'yi yeniden başlat

Google Authenticator'da bir anahtar ayarlayın

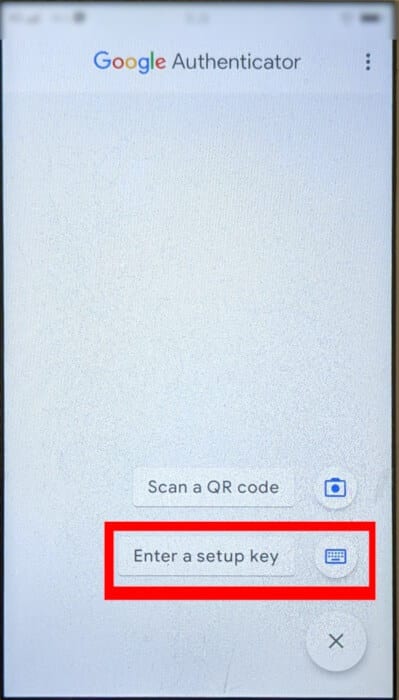

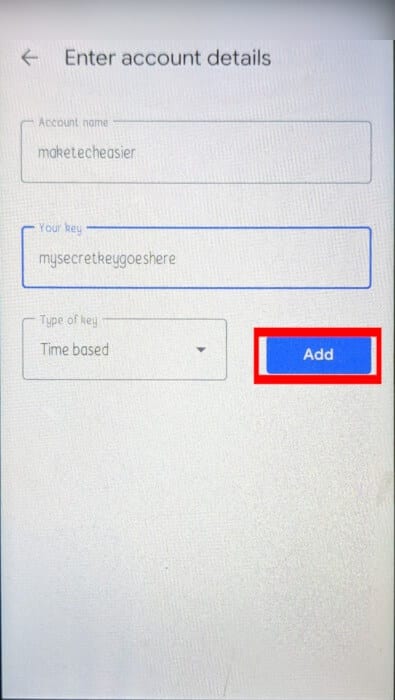

- aç Google Şifrematik uygulaması (veya alternatiflerinden biri) akıllı telefonunuzda (veya Masaüstü). Uygulamanın sol alt köşesindeki Artı simgesine dokunun ve seçin Kurulum anahtarını girin.

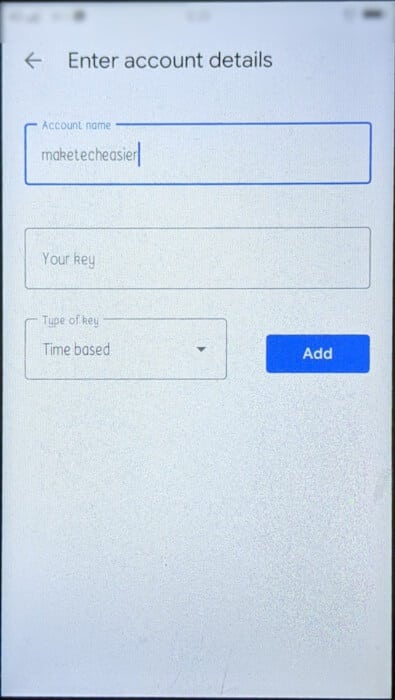

- Kimlik doğrulama uygulamanız için bir ad girin.

- Daha önce oluşturduğunuz gizli anahtarı yazın ve tuşuna basın. "ilave".

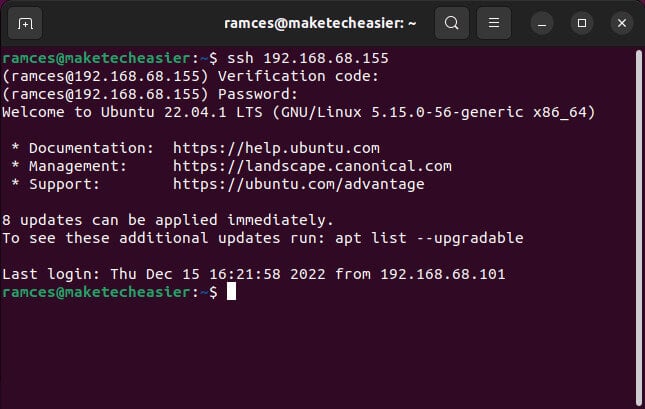

Uzak bilgisayara SSH ile bağlandığınızda, bir doğrulama anahtarı isteği göreceksiniz.

Not: İki faktörlü kimlik doğrulama yalnızca parola tabanlı oturum açma işlemlerinde çalışır. Zaten kullanıyorsanız SSH oturumunuz için bir genel/özel anahtar , iki faktörlü kimlik doğrulamayı atlayacak ve doğrudan oturum açmanızı sağlayacaktır. Ayrıca SSH sunucunuzun güvenliğini sağlamanın yolları için daha fazlasını kontrol edin.

Sık sorulan sorular

S1. Yubikey'i kullanıyorum. SSH'de iki faktörlü kimlik doğrulamayı kullanmaya devam edebilir miyim?

Cevap. hayır. Google Authenticator, yalnızca standart SSH parola girişiyle çalışır. Genel bir SSH anahtarı oluşturmaya benzer şekilde, bu özel modül Yubikey gibi diğer üçüncü taraf iki faktörlü çözümlerle kullanılamaz.

S2. Aynı kimlik doğrulama anahtarını farklı bir telefonda kullanmak mümkün müdür?

Cevap. Evet. Gizli anahtarınız veya QR kodunuz olduğu sürece Google Authenticator ile farklı bir telefonu kolayca kullanabilirsiniz. Ancak, yeni bir cihaza aktarmadan önce auth anahtarınızı önceki cihazdan tamamen kaldırdığınızdan emin olmanız gerekir, çünkü önceki cihaza erişimi olan herhangi bir kötü oyuncu ikili mücadelenizi atlayabilir.

S3. SSH ile farklı bir iki faktörlü kimlik doğrulama uygulaması kullanabilir misiniz?

Cevap. Evet. Libpam modülünün geliştiricileri onu Google Authenticator ile çalışacak şekilde özel olarak tasarlamış olsa da, ikili gizli anahtar biçimi genellikle farklı uygulamalarda aynı olduğundan, onu diğer kimlik doğrulama uygulamalarıyla kullanmaya devam edebilirsiniz.