Comment activer l'authentification à deux facteurs pour une connexion SSH

SSH en soi est un moyen sécurisé de se connecter à une machine distante. Cependant, si vous souhaitez toujours ajouter une sécurité supplémentaire à votre connexion SSH, vous pouvez ajouter une authentification à deux facteurs pour être invité à entrer un code de vérification aléatoire lors de la connexion via SSH. On vous l'a expliqué plus tôt Comment le faire sur différents réseaux sociaux Ici, nous vous montrons comment ajouter une authentification à deux facteurs à votre connexion SSH.

Remarque : Ces instructions sont basées sur Ubuntu Server. Si vous utilisez une autre distribution, certaines commandes peuvent être différentes.

Installer l'authentification à deux facteurs SSH

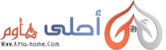

Ouvrez une session de terminal sur la machine où vous allez installer l'authentification à deux facteurs, tapez ce qui suit :

sudo apt installer ssh libpam-google-authenticator

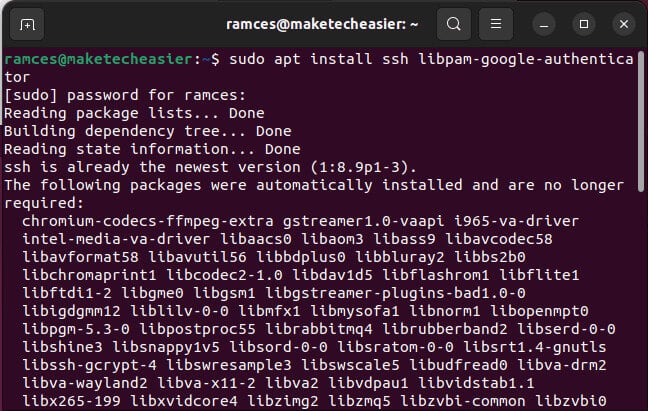

Pour terminer l'installation, exécutez :

google-authentificateur

Astuce : Apprenez à utiliser le transfert SSH X pour exécuter des applications distantes.

Configurer l'authentification SSH à deux facteurs

Une série de questions vous sera posée. Dans la plupart des cas, vous pouvez écrire "y" (oui) comme réponse. Chaque fois que les paramètres sont erronés, appuyez sur Ctrl + C, puis tapez à nouveau Google-Authenticator pour réinitialiser les paramètres.

- Le programme vous demande si vous souhaitez que les codes d'authentification dépendent du temps. Pour cela, appuyez sur Y ثم Entrez.

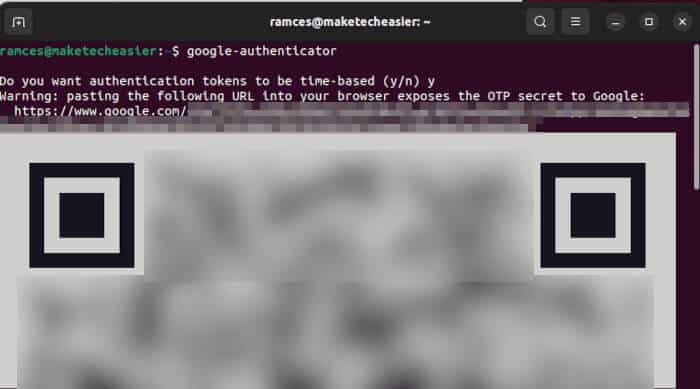

Après cette question, vous devriez voir votre clé secrète et votre code d'urgence. Enregistrez et sauvegardez les détails. Vous aurez besoin de la clé secrète pour configurer l'application Google Authenticator ultérieurement. - Le programme vous demandera si vous voulez Mettre à jour le fichier "/home/username/.google_authenticator". Clique sur Y ثم Entrer.

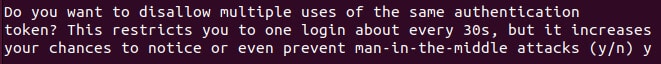

- Lorsqu'on vous demande si vous souhaitez interdire plusieurs utilisations du même jeton d'authentification, cela vous limitera à une seule connexion chacun. 30 secondes. Cela peut être utile si vous souhaitez vous assurer qu'une seule connexion active peut utiliser un jeton d'authentification à tout moment.

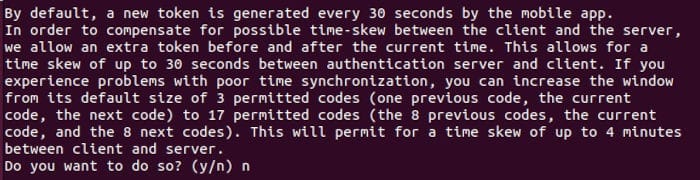

- Par défaut, les jetons d'authentification ne sont valides que pendant 30 secondes. Pour compenser un éventuel écart de temps entre le client et le serveur, augmentez la fenêtre de sa taille par défaut de 1-1/2 minutes à environ 4. Cela peut être utile dans les cas où l'horloge de votre machine locale ou votre serveur distant n'est pas correctement synchronisé.

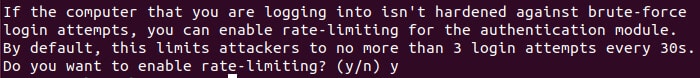

- Activez la limitation de débit pour le module d'authentification. Cette option limite les attaquants à pas plus de 3 tentatives de connexion toutes les 30 secondes.

Configurer SSH pour utiliser Google Authenticator

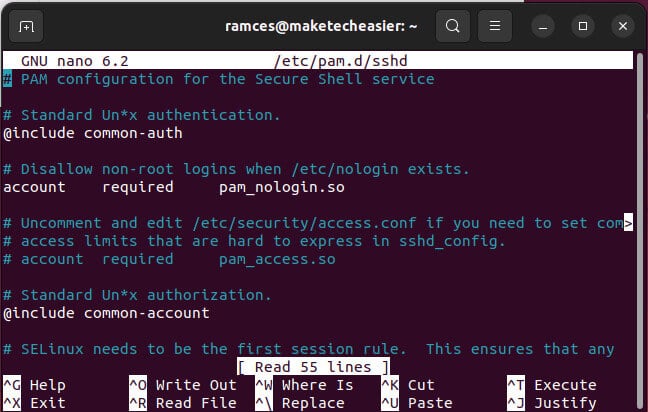

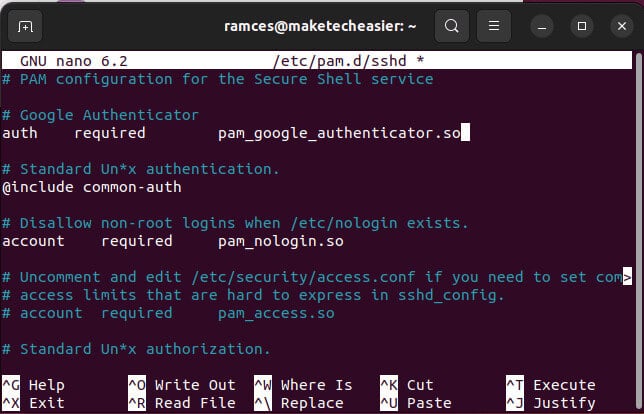

- Ouvrir un fichier "/etc/pam.d/sshd":

sudo nano /etc/pam.d/sshd

- Ajoutez cette ligne en haut du fichier :

authentification requise pam_google_authenticator.so

- Clique sur Ctrl + O et Ctrl + X Pour enregistrer et quitter le fichier.

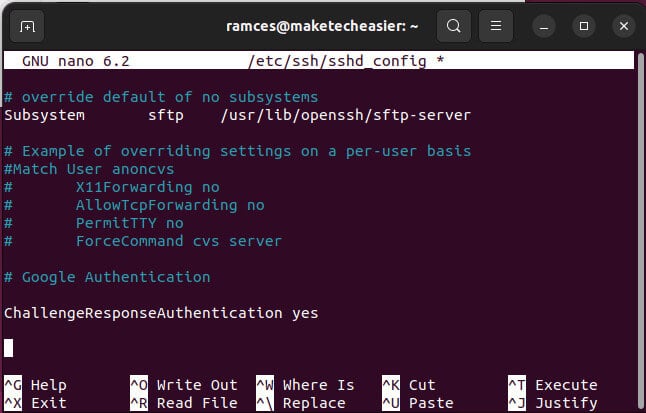

- Ouvert Le fichier "/etc/ssh/sshd_config":

sudo nano / etc / ssh / sshd_config

- Faites défiler vers le bas du fichier et tapez la ligne suivante :

ChallengeResponseAuthenticationoui

- Enregistrez et quittez le fichier.

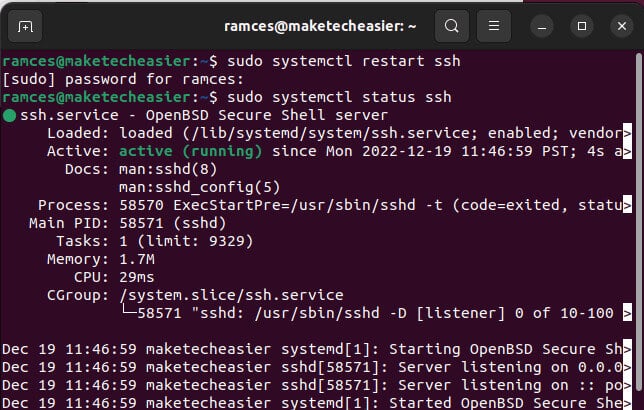

- Redémarrer serveur ssh:

sudo systemctl redémarrer ssh

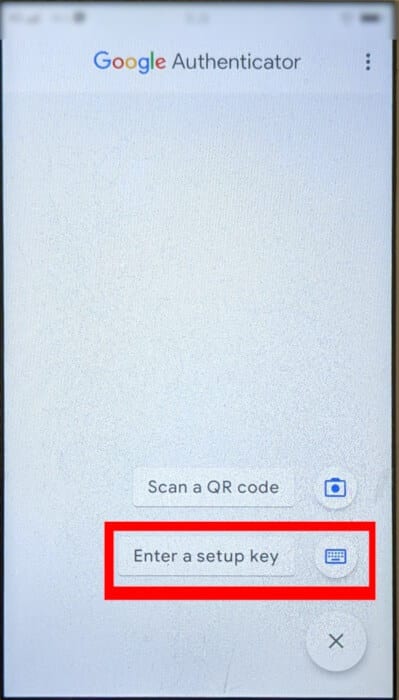

Configurer une clé dans Google Authenticator

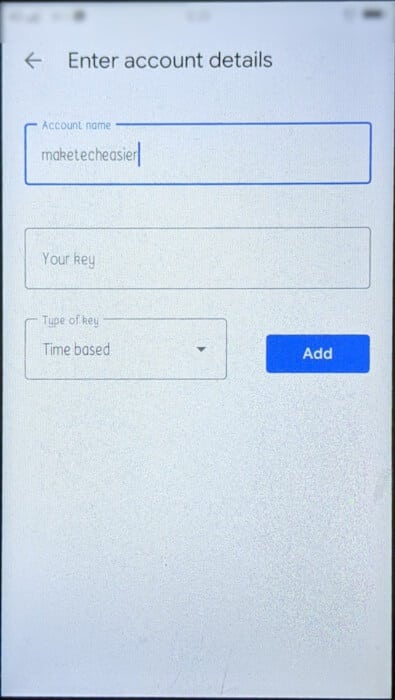

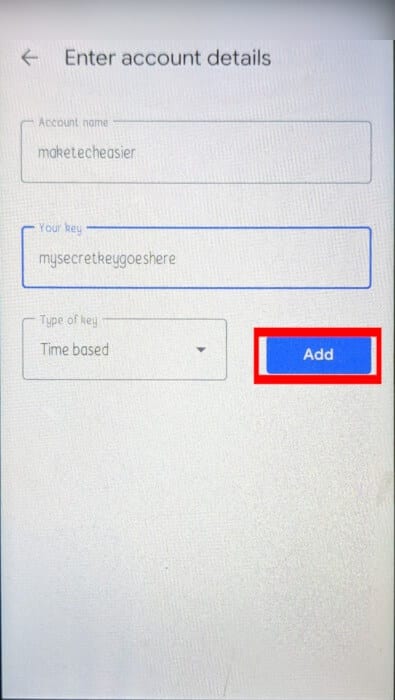

- Ouvert Application Google Authenticator (ou l'une de ses alternatives) sur votre smartphone (ou sur Bureau). Appuyez sur l'icône Plus dans le coin inférieur gauche de l'application et sélectionnez Entrez la clé de configuration.

- Entrez un nom pour votre application d'authentification.

- Tapez la clé secrète que vous avez créée précédemment et appuyez sur "une addition".

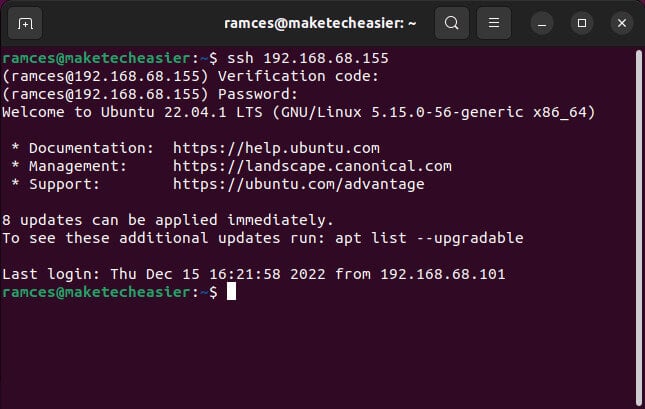

Lorsque vous vous connectez via SSH à l'ordinateur distant, vous verrez une demande de clé de vérification.

Remarque : l'authentification à deux facteurs ne fonctionne qu'avec les inscriptions Entrée basées sur un mot de passe. Si vous utilisez déjà Une clé publique/privée pour votre session SSH , il contournera l'authentification à deux facteurs et vous connectera directement. Découvrez également plus de façons de sécuriser votre serveur SSH.

Questions en double

Q1. J'utilise Yubikey. Puis-je toujours utiliser l'authentification à deux facteurs dans SSH ?

réponse. Non. L'authentificateur Google fonctionne uniquement avec la journalisation du mot de passe SSH standard d'Entrée. Semblable à la configuration d'une clé SSH publique, ce module spécifique ne peut pas être utilisé avec d'autres solutions tierces à deux facteurs, telles que Yubikey.

Q2. Est-il possible d'utiliser la même clé d'authentification sur un autre téléphone ?

réponse. Ouais. Vous pouvez facilement utiliser un autre téléphone avec Google Authenticator tant que vous avez soit votre clé secrète, soit son code QR. Cependant, vous devez vous assurer que vous avez complètement supprimé votre clé d'authentification de l'appareil précédent avant de l'importer dans un nouvel appareil, car tout mauvais acteur ayant accès à l'appareil précédent pourra contourner votre défi binaire.

Q3. Pouvez-vous utiliser une autre application d'authentification à deux facteurs avec SSH ?

réponse. Ouais. Bien que les développeurs du module libpam l'aient spécifiquement conçu pour fonctionner avec Google Authenticator, vous pouvez toujours l'utiliser avec d'autres applications d'authentification, car le format de clé secrète binaire est souvent le même dans différentes applications.