إضافات المتصفح أصبحت جزءًا أساسيًا من تجربة التصفح اليومية، فهي توفر اختصارات وحلولًا سريعة تجعل المهام أسهل وأكثر إنتاجية. لكن خلف هذه الفوائد قد تكمن مخاطر غير مرئية تمس خصوصية المستخدم وأمن بياناته. بعض الإضافات تطلب أذونات واسعة تتجاوز وظيفتها الأساسية، مما يمنحها القدرة على جمع معلومات حساسة مثل كلمات المرور، سجل التصفح، وحتى بيانات الحسابات الشخصية. تجاهل هذه الجوانب قد يؤدي إلى مشكلات كبيرة يصعب تداركها لاحقًا، خصوصًا مع تزايد الاعتماد على المتصفحات في إنجاز الأعمال والمعاملات.

لطالما اعتبرتُ نفسي شخصًا يُركز على الخصوصية. أستخدم كلمات مرور قوية، وأحرص على ما أشاركه عبر الإنترنت، وأُدقّق أذونات تطبيقاتي، ربما أكثر مما ينبغي. لكنني أدركتُ مؤخرًا أنني كنتُ أغفلُ أحد أكبر تهديدات الأمان والخصوصية، وهو إضافات المتصفح (وتُسمى أيضًا الإضافات).

يعتمد معظم مستخدمي الإنترنت المُحنّكين على الإضافات يوميًا، لحظر الإعلانات، وتسهيل العمل، والتحقق من الأسعار، وإدارة علامات التبويب، وغير ذلك الكثير. ولكن وراء الراحة التي تُقدّمها، يحصل الكثيرون على مستوى مُقلق من الوصول إلى بياناتنا.

أنا أيضًا مُذنب. لقد ثبّتُ إضافات في الماضي دون أن أُولي اهتمامًا كبيرًا لمن أنشأها أو للأذونات التي تحصل عليها. كنتُ أفترض أن شركات التكنولوجيا الكبرى تقوم بعملها في فحص هذه الإضافات، لكنني أدركتُ أن هذا ليس هو الحال دائمًا، وأنها أصبحت بشكل متزايد وسيلةً لهجمات المُخترقين.

كيف يُمكن أن تكون إضافات المتصفح خطيرة؟

كل إضافة تُثبّتها تُراقب كل ما تفعله تقريبًا على الإنترنت. بعضها يقرأ محتوى الصفحات التي تزورها، وبعضها الآخر يلتقط بيانات نماذجك، والعديد منها يُدخل أكوادًا خاصة به في المواقع. ما يُصعّب اكتشاف مشاكل الخصوصية المتعلقة بالإضافات هو أن الإضافات الشرعية غالبًا ما تحتاج إلى مستويات وصول عميقة لأداء وظيفتها. قد يكون هذا الوصول خطيرًا في أيدي جهات غير موثوقة، مما يجعل متصفحك عرضة لسرقة البيانات، والتتبع، وإعادة توجيه مواقع الويب، والبرامج الضارة، وغيرها.

حتى لو بذلت قصارى جهدك لضمان شرعية الإضافة وقدرتها على أداء ما تحتاجه، لا تزال هناك ظروف قد تُعرّض بياناتك للخطر. بالنسبة لي، هذا يضع إضافات المتصفح في فئة المخاطر العالية. تُثبّتها بشكل عرضي، وتستخدمها يوميًا، ومع ذلك تعمل بمستوى وصول لا تُمنحه لمعظم التطبيقات على هاتفك أو جهاز الكمبيوتر.

أمثلة على استغلال إضافات المتصفح

المخاطر المحيطة بالإضافات ليست افتراضية. فقد تحولت الأدوات الشائعة إلى أدوات خبيثة بين عشية وضحاها، وتم اختراق إضافات الأعمال الموثوقة، وتم بيع مشاريع أصغر وتحويلها إلى برامج إعلانية. إليكم ثلاثة أمثلة تُظهر مدى سرعة حدوث المشاكل.

The Great Suspender

ربما تتذكرون إضافة The Great Suspender. لقد كانت شائعة جدًا، حيث تم تثبيتها لأكثر من مليوني مرة، ولسبب وجيه. فقد حلّت مشكلة شائعة في متصفح Chrome. كان مستخدمون مثلي، ممن لديهم عدد كبير جدًا من علامات التبويب المفتوحة في Chrome، يواجهون مشاكل في الموارد. كانت إضافة The Great Suspender تُلغي تحميل علامات التبويب غير المستخدمة لتوفير مساحة على وحدة المعالجة المركزية وذاكرة الوصول العشوائي (RAM). في أوائل عام 2021، تم بيع التطبيق إلى جهة مجهولة قامت بنشر تحديث مُصمم لتتبّع المستخدمين والاحتيال الإعلاني.

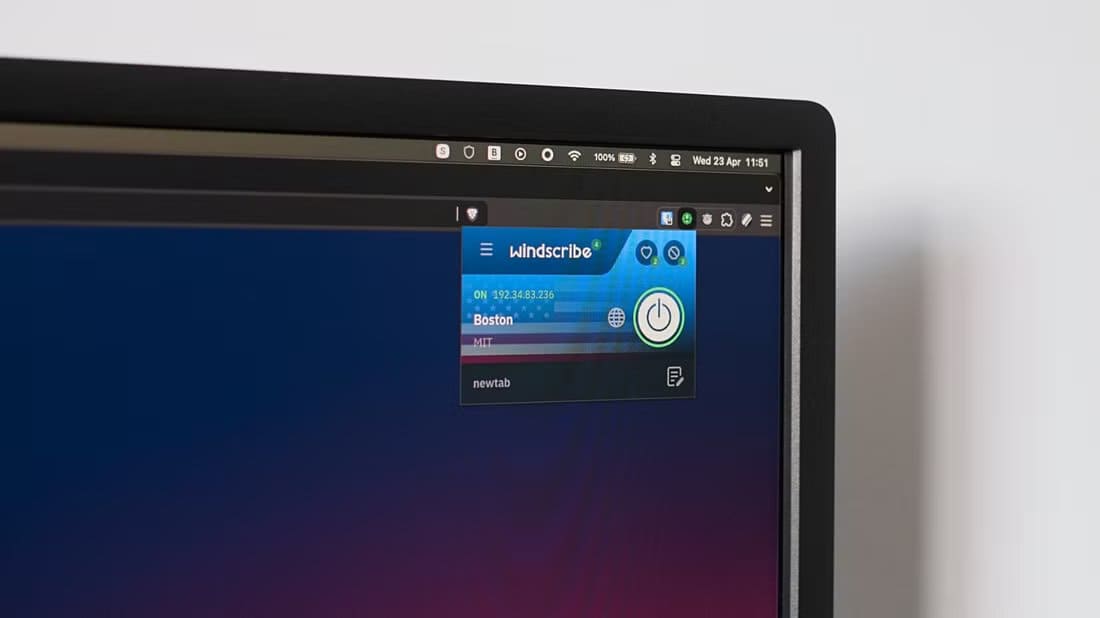

Cyberhaven

في نهاية عام 2024، وقع موظف في Cyberhaven ضحية هجوم تصيد احتيالي اخترق حسابه على Google. تمكّن المخترقون بعد ذلك من استبدال إضافة متصفح الشركة بأخرى تحتوي على شفرة خبيثة مُصممة لسرقة بيانات حساسة. ومن خلال تحديث خبيث، تأثر 400,000 مستخدم.

Particle

في عام 2017، تم بيع Particle، وأضاف المالك الجديد برنامجًا خبيثًا حوّل الإضافة إلى برنامج إعلاني. كانت هذه الإضافة تُدخل إعلانات إلى مواقع مثل جوجل وياهو وبينج وأمازون وغيرها، مُرتكبةً بذلك احتيالاً إعلانياً. وقت الاختراق، كان عدد مستخدمي الإضافة حوالي 31,000 مستخدم.

كيفية حماية نفسك من إضافات المتصفح الضارة

للتخفيف من هذه المخاطر، عليك اتباع نهج أكثر ذكاءً في استخدام الإضافات. أُثبّت الإضافات فقط من مصادر موثوقة مثل متجر كروم الإلكتروني، وإضافات موزيلا، أو متجر تطبيقات ماك/iOS. أراجع التقييمات بحثاً عن أي علامات تحذير، وأُراقب عدد مرات تحديث الإضافة. الإضافات المهملة تُعدّ أهدافاً واعدة لهذا النوع من الاستغلال.

أُراجع إضافاتي بانتظام، مما يتطلب مني أن أسأل نفسي إن كنتُ بحاجة إلى كل منها حقاً. إذا لم أكن بحاجة إليها أو لم أستخدمها منذ زمن، فأُزيلها. بالنسبة للإضافات التي أراها ضرورية، أُخصص وقتاً لفحص أذونات كل منها. وعند تثبيت إضافات جديدة، أفعل الشيء نفسه. إذا طلبت إضافة أذونات غير منطقية، فهذه علامة تحذير. أتحقق من إضافاتي للتأكد من تحديثها بشكل صحيح. إذا كانت بحاجة إلى تحديث، أقوم بتحديثها، ولكن الآن أتحقق من الأذونات بعد التحديث.

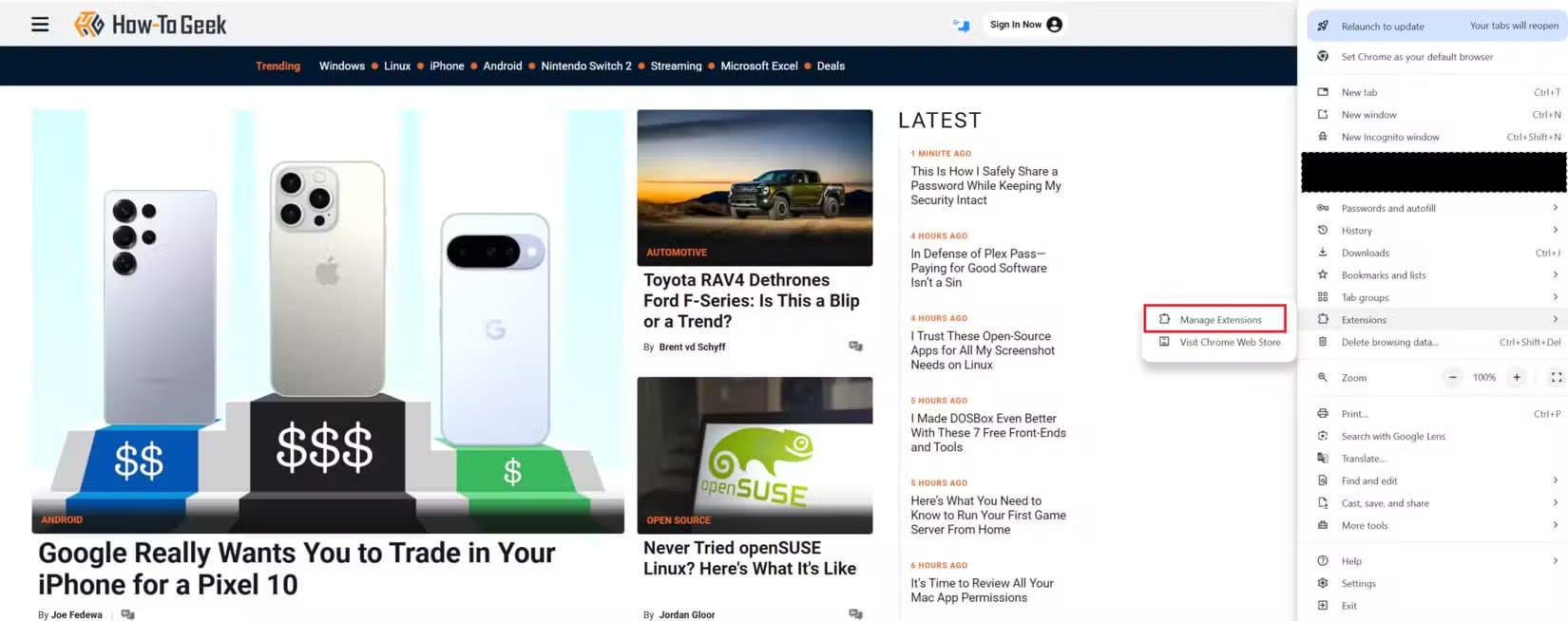

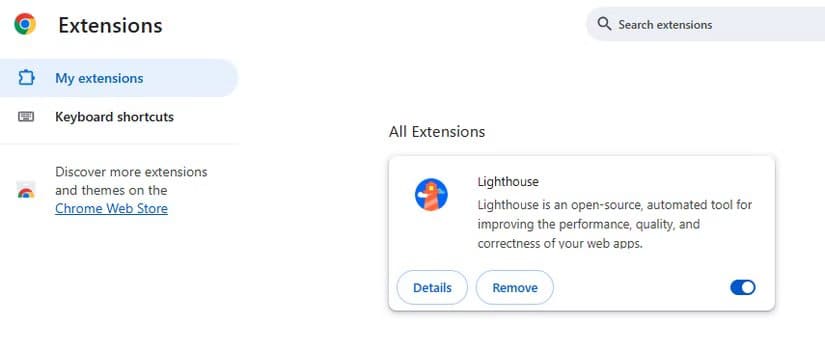

في كروم، العملية بسيطة. انقر على النقاط الثلاث في الزاوية العلوية من نافذة المتصفح، ثم انقر على “إدارة الإضافات”.

ستظهر جميع الإضافات المُثبّتة على هذه الشاشة. اختر الإضافة التي تُراجعها وانقر على التفاصيل.

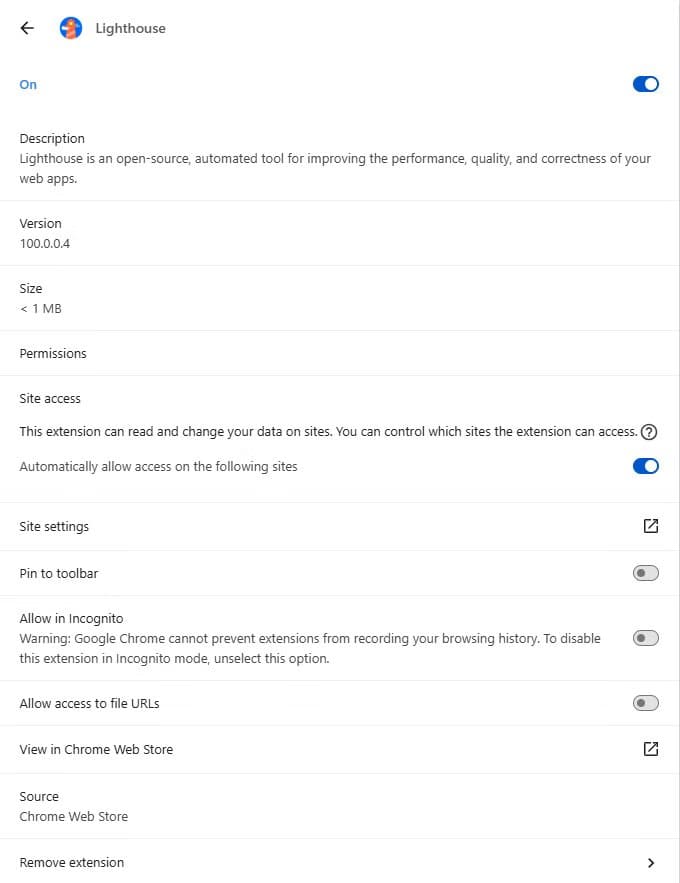

في الشاشة التالية، سترى جميع المعلومات المتعلقة بالامتداد، بما في ذلك الإصدار والأذونات والمزيد.

خطوة بسيطة أخرى يمكنك اتخاذها هي تحديد أماكن تشغيل الإضافات. في متصفحي Chrome وEdge، لستَ مضطرًا لمنح الإضافة خيار التشغيل على جميع المواقع، بل يمكنك ضبطها للعمل على مواقع ويب محددة فقط أو حتى “عند النقر”. بهذه الطريقة، لن تراقب أداة التقاط لقطات الشاشة أو مدير كلمات المرور كل ما تفعله على الإنترنت بصمت، بل ستعمل فقط على المواقع التي تريدها.

الخلاصة

دعونا لا نتخلى عن إضافات المتصفح. ولكن علينا أن ندرك أنها أدوات تنطوي على مخاطر كبيرة إذا لم تُدار بشكل صحيح. يمكن أن يساعدك الاحتفاظ بالأساسيات فقط والتحقق من الأذونات بانتظام في الحصول على الفوائد بمخاطر أقل.

رغم أن إضافات المتصفح توفر ميزات مفيدة تعزز تجربة الاستخدام، إلا أن إغفال المخاطر المرتبطة بها قد يعرض خصوصيتك للخطر. الاختيار الواعي للإضافات، ومراجعة الأذونات بشكل دوري، مع الاعتماد على المصادر الموثوقة، خطوات ضرورية لحماية بياناتك. التوازن بين الاستفادة من الإضافات وضمان الأمان الرقمي هو ما يمنحك تجربة تصفح أكثر ثقة وأمانًا.